본격적으로 파일을 분석하기 전에 HxD로 까봤다.

혹시 몰라 'flag'라고 검색해보니 아래와 같이 'flag.zip'라는 파일명이 다수 보였다. 통신에 쓰일 각이다.

와샥으로 pcap 파일을 열어봤다.

간간히 flag.zip라는 파일명이 보였고, 얼마 후엔 'Partial Content'를 발견할 수 있었다.

요청한 flag.zip을 나눠서 보내는 그 조각이 Parial Content일 것이다.

더 좋은 방법이 있겠지만, Length 값 내림차순으로 정렬하니 Partial Content를 전송하는 패킷만 모을 수 있었다.

그 중 아무 패킷이나 까봤더니 'flag.psd'라는 파일명도 볼 수 있었다.

psd 파일이 포토샵 파일로 알고 있는데, 아마 저 데이터들을 모아 포토샵으로 열면 플래그가 있을 것 같다.

일단 아무 패킷이나 > Follow > TCP Stream을 통해 자세히 확인하여 보자.

Content-Range 부분을 통해 보내려는 flag.zip 중 이 패킷이 어느 부분인지 볼 수 있다.

저걸 관찰해서 순서를 맞춰봤다...

분명 이보다 더 효율적인 방법이 있겠지만.. 난 모른다.

순서는 26 - 66 - 76 - 36 - 86 - 16 - 46 - 56 순이다.

여기서부터 삽질을 엄청했다... 다 적으면 너무 마음아프니까 결과만..

결론은, 헥스값 다 모아서 하나의 zip 파일로 묶으면 됩니다!

헥스값은 혹시 쓰실 수도 있으니 올려놓을게여

그렇게 만난 flag.psd

앗

포토샵이 없어서 대충 연 사람들은 당황하지 말고 태연하게 도면층 편집기를 찾읍시다.

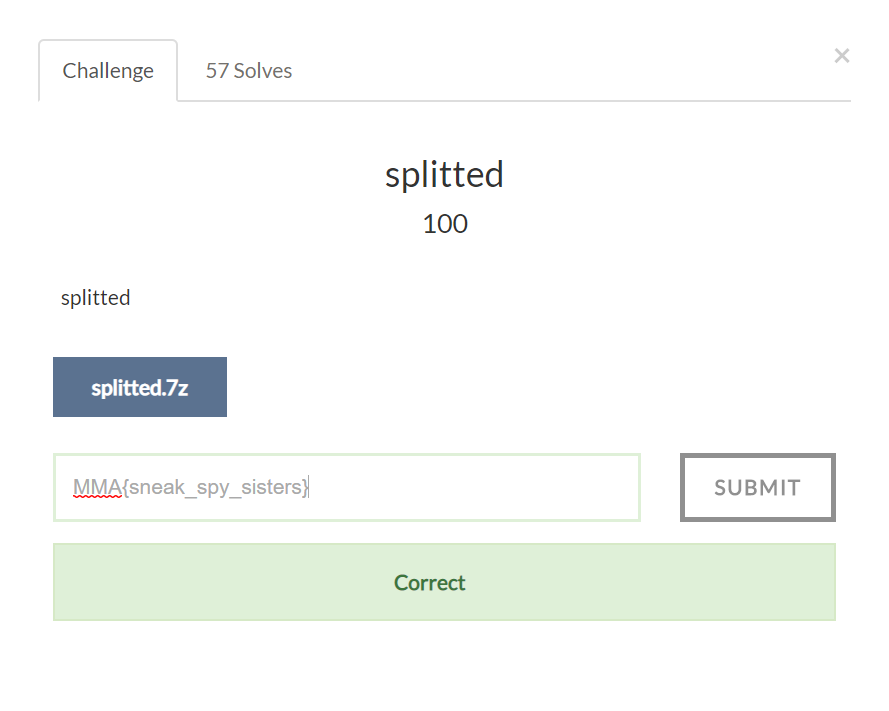

수많은 삽질로 얻어낸 플래그 ㅠ

'Wargame > ctf-d.com' 카테고리의 다른 글

| GrrCON 2015 #2 (0) | 2020.08.02 |

|---|---|

| ctf-d 저희는 디스크 이미지를 찾았습니다. (100) (0) | 2020.07.22 |

| ctf-d Graphics Interchange Format (100) (0) | 2020.07.20 |

| basics (100) (0) | 2020.07.20 |

| 이 파일에서 플래그를 찾아라! (100) (0) | 2020.07.13 |